La connectivité fiable et sécurisée à vos systèmes d’information repose sur une compréhension précise des mécanismes sous-jacents. Parmi ceux-ci, le paramétrage des canaux de communication est un élément fondamental.

Une configuration optimale garantit un accès fluide aux informations tout en renforçant la protection de votre patrimoine numérique contre les intrusions. Cet article se positionne comme votre guide de référence pour maîtriser ce sujet technique.

L’instance par défaut d’un moteur de base de données écoute traditionnellement sur un canal TCP spécifique, le 1433. Ce paramètre standard est crucial pour la configuration des pare-feu et la mise en réseau.

Les instances nommées, quant à elles, utilisent souvent des allocations dynamiques. Cette différence technique nécessite des stratégies de configuration distinctes pour assurer une connexion stable.

Nous aborderons également les rôles des protocoles TCP et UDP. Leur compréhension directe impacte la qualité des échanges et la performance globale de votre environnement.

Gagnez du temps en lisant notre sommaire :

Points clés à retenir

- Le paramétrage correct des canaux de communication est essentiel pour la sécurité et la fiabilité de votre infrastructure.

- L’instance par défaut utilise un port TCP standard, central pour les règles de pare-feu.

- Les instances nommées fonctionnent souvent avec des ports dynamiques, nécessitant une approche de configuration différente.

- Les protocoles TCP et UDP jouent des rôles complémentaires dans la communication avec le moteur de base de données.

- Une mauvaise configuration peut entraîner des problèmes d’accès, des failles de sécurité ou une dégradation des performances.

- Cet article vous guide pas à pas pour sécuriser et optimiser ces paramètres critiques.

Introduction et contexte du port SQL Server

Paramétrer les accès à votre moteur de base de données est une décision stratégique qui influence directement la sécurité et la performance. Ce choix architectural définit comment vos applications interagissent avec le système.

Les enjeux de la configuration du port

Une mauvaise configuration ouvre une brèche dans votre infrastructure. Elle peut bloquer les connexions légitimes ou, à l’inverse, exposer un point d’entrée sensible. Le canal utilisé par l’instance par défaut, le 1433, est bien connu. Cela en fait une cible privilégiée pour les attaques automatisées.

Une gestion rigoureuse réduit la surface d’attaque tout en garantissant un accès fluide. Elle est donc indispensable pour toute base de données critique.

Différences entre instance par défaut et instances nommées

Le modèle par défaut utilise un point d’entrée réseau fixe. C’est simple mais peu flexible. Les instances nommées, elles, peuvent utiliser des ports dynamiques attribués au démarrage.

Cette flexibilité permet d’héberger plusieurs instances sur un même serveur. Cependant, elle complexifie la configuration du pare-feu Windows. Un service dédié, le SQL Server Browser, fait alors le mapping entre le nom logique de l’instance et son port technique.

Votre contexte opérationnel dicte le meilleur choix. Le développement peut préférer la simplicité, tandis qu’une architecture de production exigera souvent l’isolation offerte par les instances nommées.

Comprendre le fonctionnement des ports TCP/UDP

Au cœur de la communication avec votre base d’informations, deux protocoles réseau jouent des rôles complémentaires. Nous allons décortiquer leur fonctionnement pour vous permettre de configurer votre environnement en toute connaissance.

Le rôle du port TCP 1433 et des ports dynamiques

Le port TCP 1433 est le point d’entrée conventionnel pour l’instance principale. Cette norme simplifie les configurations mais exige une vigilance accrue sur le plan de la sécurité.

Pour les autres instances, le système utilise des ports dynamiques. Sélectionnés automatiquement au démarrage parmi une plage réservée, ils évitent tout conflit. Cette flexibilité est précieuse pour héberger plusieurs moteurs sur une même machine.

Les protocoles utilisés et leur impact sur la connexion

Le protocole TCP garantit la fiabilité des échanges. Ses mécanismes de contrôle assurent l’intégrité parfaite de chaque transaction, même sur un réseau peu stable.

À l’inverse, le protocole UDP est employé pour des requêtes légères et rapides. Le service Browser l’utilise pour résoudre un nom d’instance en un numéro de port TCP actif.

Cette dualité influence directement les performances. Une connexion directe sur le tcp 1433 est plus rapide. Passer par la résolution UDP ajoute une micro-latence, souvent imperceptible.

sql server port par défaut : configurations TCP/UDP et cas particuliers

Au-delà du paramétrage standard, les environnements de production présentent souvent des configurations spécifiques nécessitant une attention particulière. Nous allons explorer les scénarios où la norme est adaptée.

Instances nommées et gestion des ports dynamiques

Les instances nommées n’utilisent pas de canal fixe. Un service dédié, le SQL Server Browser, est alors essentiel. Il écoute sur le port UDP 1434.

Son rôle est de répondre aux requêtes des clients. Il leur indique le numéro de port TCP actuellement attribué à l’instance demandée. Cette résolution dynamique simplifie grandement la connexion.

Exemples de cas particuliers et exceptions de configuration

L’édition Express utilise par défaut des ports dynamiques, même en installation unique. Il faut donc configurer un point d’entrée fixe ou activer le service Browser.

Sur un même serveur hébergeant plusieurs moteurs, chaque instance possède son propre canal d’écoute. Une cartographie précise est indispensable pour la gouvernance de votre base de données.

Certaines politiques de sécurité imposent de changer le port conventionnel. Cette mesure, bien que limitée, réduit le bruit des scans automatiques.

Enfin, les architectures de haute disponibilité, comme les groupes Always On, nécessitent des ports supplémentaires. Le canal 5022 est souvent utilisé pour les échanges entre nœuds, élargissant le périmètre réseau à configurer.

Étapes pratiques pour configurer le Moteur de base de données

Pour transformer les concepts théoriques en une configuration stable, un guide pratique s’impose. Nous vous accompagnons dans l’utilisation de l’outil officiel de Microsoft.

Cette procédure garantit la cohérence de votre moteur base et évite les erreurs manuelles dans le registre système.

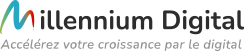

Utilisation du Gestionnaire de configuration SQL Server

Le SQL Server Configuration Manager est l’interface administrative centrale. Lancez-le via la recherche Windows ou la commande SQLServerManager[version].msc.

Développez ensuite « Configuration du réseau SQL Server« . Sélectionnez « Protocoles pour [votre instance] ».

Double-cliquez sur « TCP/IP » pour ouvrir la boîte de dialogue des propriétés. Vous accédez ainsi à tous les paramètres réseau de votre moteur base données.

Application d’un numéro de port fixe pour la cohérence

Dans l’onglet « Adresses IP », vous voyez une liste d’adresses (IP1, IP2…) et la section IPAll. La valeur « Écouter tout » détermine quelle configuration est active.

Pour définir un canal statique, localisez le champ « Ports TCP dynamiques ». Supprimez son contenu, souvent un « 0 ».

Saisissez ensuite le numéro souhaité dans « Port TCP ». Cette action transforme une allocation dynamique en un point d’entrée fixe et prévisible.

N’oubliez pas de redémarrer le service du moteur base pour appliquer les changements. La configuration réseau n’est relue qu’au démarrage.

Sécuriser les connexions et configurer le pare-feu

Une configuration robuste du pare-feu représente le rempart essentiel contre les tentatives d’intrusion dans votre environnement de base de données. Ce filtre intelligent analyse chaque paquet réseau et décide de son autorisation selon des règles que vous définissez.

Pour configurer pare-feu windows efficacement, trois méthodes s’offrent à vous. L’interface graphique (wf.msc) est idéale pour une approche visuelle, tandis que PowerShell permet l’automatisation et une reproductibilité parfaite.

Création de règles de pare-feu sous Windows

Nous recommandons l’utilisation de la commande New-NetFirewallRule pour sa clarté. Par exemple, pour autoriser le trafic entrant sur le canal TCP 1433, exécutez :

New-NetFirewallRule -DisplayName « Instance SQL » -Direction Inbound -LocalPort 1433 -Protocol TCP -Action Allow

La restriction par adresse source (-RemoteAddress) est cruciale. Elle limite l’accès aux seuls postes ou sous-réseaux autorisés, réduisant drastiquement la surface d’attaque.

Bonnes pratiques de restriction d’accès externes

Vous devez absolument éviter d’exposer le port de votre moteur directement sur Internet. Une telle configuration équivaut à une invitation ouverte aux attaques par force brute.

Privilégiez des règles spécifiques plutôt que des profils génériques. Documentez chaque règle avec un nom explicite et une justification métier. Pour une approche complète, consultez le guide officiel de Microsoft sur la configuration du pare-feu.

Adoptez une stratégie de défense en profondeur. Combinez ce filtrage réseau avec l’authentification Windows, le chiffrement TLS et un auditing rigoureux des tentatives de connexion. Cette vigilance protège vos informations les plus critiques.

Considérations avancées et intégration des services SQL Server

Au-delà du simple moteur de base de données, la suite SQL Server s’appuie sur plusieurs services spécialisés, chacun avec ses propres exigences réseau.

Une architecture d’entreprise robuste nécessite de cartographier précisément ces composants. Leur configuration impacte la sécurité, les performances et la fiabilité des échanges entre vos applications.

Configuration des services complémentaires (SQL Server Browser, etc.)

Le service SQL Server Browser joue un rôle central dans les environnements multi-instances. Il écoute sur le canal UDP 1434.

Son rôle est de résoudre le nom logique d’une instance en son numéro de canal TCP actuel. Ce mécanisme simplifie grandement la configuration des clients.

D’autres services de la suite utilisent des points d’entrée distincts. Le tableau suivant résume ces éléments clés pour votre gouvernance.

| Service | Fonction principale | Canal d’écoute conventionnel |

|---|---|---|

| SQL Server Browser | Résolution des noms d’instances pour les clients | UDP 1434 |

| Analysis Services | Traitement analytique en ligne (OLAP) | TCP 2382 (instance par défaut) |

| Reporting Services | Génération et gestion de rapports | TCP 80 (HTTP) ou 443 (HTTPS) |

| Integration Services | Exécution des packages ETL (Extract, Transform, Load) | TCP 135 (via DCOM) |

Chaque service ajoute une couche de complexité à votre pare-feu. Une documentation précise de ces règles est indispensable.

Impact de la sécurité sur les échanges entre applications

La sécurisation des flux influence directement les performances. Le chiffrement TLS protège les données en transit mais ajoute une surcharge de traitement.

Une sécurité renforcée est un investissement, pas une pénalité. Elle préserve la valeur de vos informations les plus sensibles.

L’authentification Windows, plus sécurisée, crée des dépendances réseau supplémentaires. Elle nécessite un accès aux contrôleurs de domaine.

Pour les architectures distribuées, le coordinateur de transactions (MS DTC) entre en jeu. Il complexifie la configuration en nécessitant l’ouverture du TCP 135 et d’une plage de ports dynamiques.

Dans les environnements cloud ou conteneurisés, les concepts évoluent. Les groupes de sécurité réseau et les équilibreurs de charge remplacent souvent la gestion traditionnelle des canaux.

Pour obtenir plus d’informations précises, consultez toujours la documentation officielle Microsoft Learn correspondant à votre version majeure.

Conclusion

Vous possédez désormais les clés pour optimiser les échanges entre vos applications et vos bases de données. La maîtrise de cette configuration est fondamentale pour la sécurité et les performances de votre moteur.

Nous avons exploré les différences entre instances, les protocoles et les outils dédiés. Une stratégie de pare-feu rigoureuse complète cette défense.

La gestion quotidienne génère cependant des tâches répétitives. Millennium Digital, votre partenaire en automatisation IA, libère du temps à vos équipes. Nous automatisons vos processus, de la surveillance à l’audit.

Pour les environnements exposés, des solutions comme l’utilisation d’alias SQL Server renforcent la sécurité. Notre modèle, avec paiement à satisfaction, garantit un retour sur investissement mesurable.